Non è passato un giorno dal polverone sollevato dal whitepaper di Google sulla minaccia quantistica a Bitcoin, e arriva la ricerca di un team di Caltech, secondo la quale un computer quantistico davvero utile – capace di fare calcoli rivoluzionari – potrebbe essere costruito con appena 10.000-20.000 “qubit”, le unità di base della computazione quantistica.

Fino a poco tempo fa si pensava che servissero milioni di qubit per superare gli errori inevitabili di questi sistemi delicati.

In pratica, la soglia per avere una macchina quantistica “fault-tolerant” (che corregge da sola i suoi errori) si abbassa drasticamente, e potrebbe arrivare entro la fine del decennio.

In parole semplici: oggi i computer quantistici sono ancora piccoli e fragili, come giocattoli che sbagliano spesso. Per farli lavorare sul serio (per esempio simulare molecole complesse o rompere certi codici di sicurezza) serviva un numero enorme di qubit “di riserva” solo per correggere gli errori.

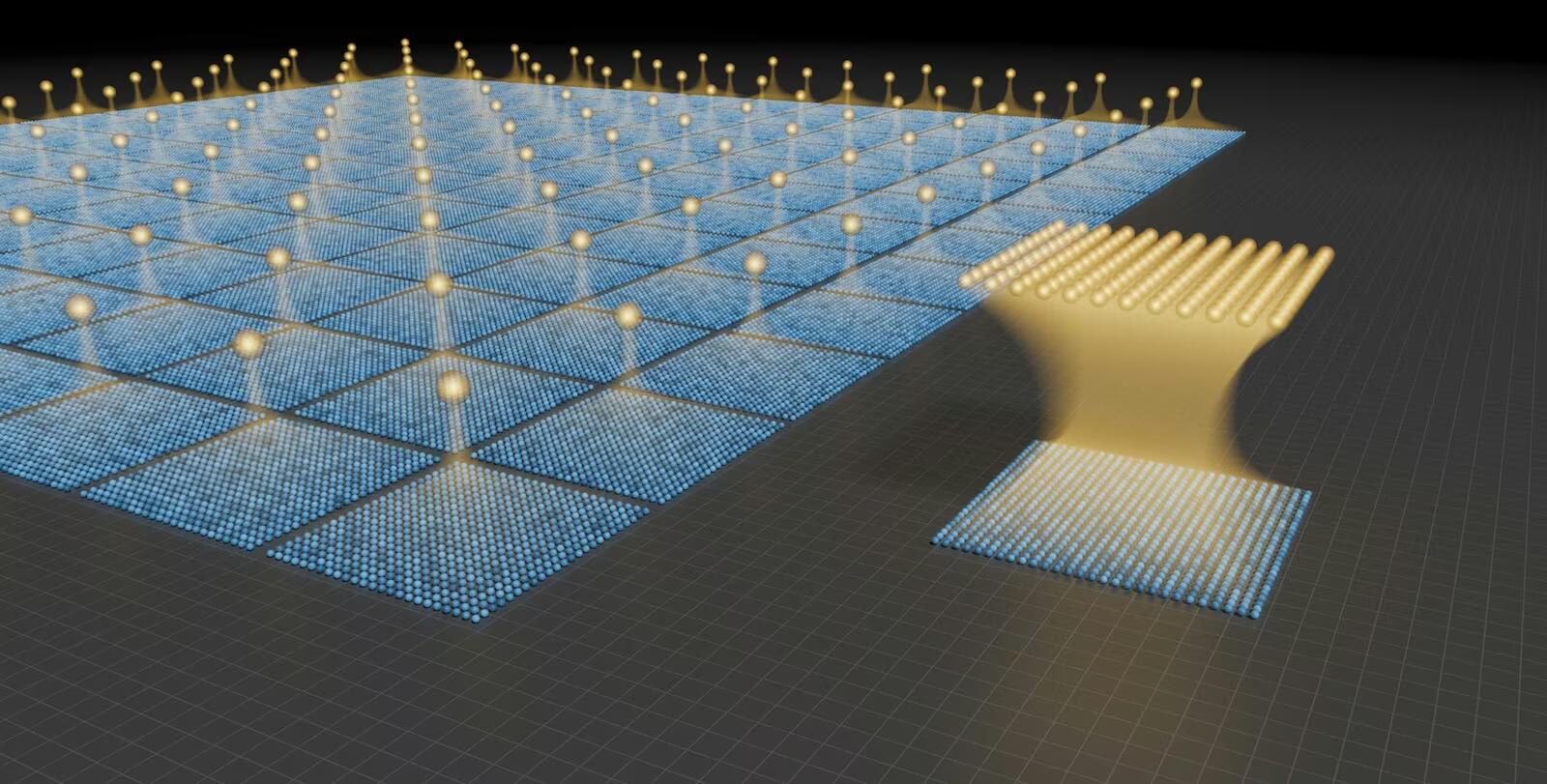

La ricerca di Caltech, pubblicata il 31 marzo 2026 insieme a Oratomic (una startup nata proprio dal gruppo di ricerca), cambia le regole del gioco grazie a una piattaforma di atomi neutri manovrati da pinzette ottiche (laser).

Questi atomi possono essere spostati dinamicamente, creando connessioni dirette anche a grande distanza, e questo permette codici di correzione degli errori molto più efficienti. Invece di usare migliaia di qubit fisici per ogni qubit “logico” (quello che fa davvero i calcoli), ne bastano pochissimi – in alcuni casi anche solo cinque per qubit logico.

In profondità

Il paper di Caltech, intitolato “Shor’s algorithm is possible with as few as 10,000 reconfigurable atomic qubits” (arXiv:2603.28627), mostra che grazie a codici di correzione ad alta rate (high-rate quantum error-correcting codes) e alla capacità di riarrangiare dinamicamente i qubit, si può raggiungere tolleranza ai fault con un overhead ridotto di due ordini di grandezza rispetto alle stime precedenti.

In concreto:

- Ogni blocco di codice (come il BB18 o varianti di codici processor) codifica più qubit logici per un numero ridotto di qubit fisici.

- La piattaforma neutral-atom sfrutta tweezers ottici per “shuttling” degli atomi, permettendo entanglement a lunga distanza senza la limitazione dei codici surface tradizionali (dove i qubit interagiscono solo con i vicini).

- Risultato: per eseguire l’algoritmo di Shor su istanze crittograficamente rilevanti (tipo ECDLP-256 di secp256k1 o RSA-2048) bastano circa 10.000-26.000 qubit fisici totali. Per rompere una chiave ECC-256 si parla di circa 26.000 qubit e un tempo di esecuzione di circa 10 giorni; per RSA-2048 circa 102.000 qubit e 97 giorni.

È un salto enorme rispetto alle stime di pochi anni fa, che richiedevano milioni di qubit fisici.

I ricercatori (tra cui Manuel Endres, John Preskill, Madelyn Cain, Dolev Bluvstein e altri) sottolineano che questo non è solo teoria: i sistemi neutral-atom stanno già scalando velocemente in laboratorio, con array di migliaia di atomi e tassi di errore bassissimi.

Il confronto con il paper di Google Quantum AI (pubblicato il giorno prima)

Il 30 marzo 2026 Google Quantum AI ha rilasciato il whitepaper “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations” (arXiv:2603.28846), scritto da Ryan Babbush, Craig Gidney e colleghi (con contributi anche da Ethereum Foundation e Stanford). Questo lavoro si concentra sulle stime di risorse per l’algoritmo di Shor applicato alla curva ellittica secp256k1 usata da Bitcoin e altre criptovalute.

Queste le differenze chiave:

| Aspetto | Paper Google Quantum AI (superconduttori) | Paper Caltech/Oratomic (atomi neutri riarrangiabili) |

|---|---|---|

| Qubit logici necessari | ~1.200–1.450 logical qubits | Simili (basati sulle stesse ottimizzazioni del circuito) |

| Toffoli gates | 70–90 milioni | Simili (Caltech sfrutta direttamente le ottimizzazioni di Google) |

| Qubit fisici totali | < 500.000 (con error rate 10⁻³) | 10.000–26.000 (correzione errori ultra-efficiente) |

| Tempo di esecuzione | Minuti (es. 9 minuti per una transazione) | Giorni (es. 10 giorni per ECDLP-256 / ECC-256) |

| Piattaforma | Superconduttori (veloci ma più sensibili al rumore) | Atomi neutri con shuttling ottico (più lenti ma con overhead molto inferiore) |

In pratica, Google ottimizza i circuiti e mostra che con architetture superconduttrici un computer “cryptographically relevant” (CRQC) potrebbe rompere una chiave in tempi rapidissimi, ma serve ancora un numero elevato di qubit fisici.

Caltech parte proprio da quelle ottimizzazioni circuitali e dimostra che, cambiando piattaforma e usando codici di correzione ultra-efficienti con riarrangiamento dinamico, si può ridurre drammaticamente il numero totale di qubit fisici – anche se il calcolo diventa più lento. I due lavori si completano: insieme abbassano drasticamente la barriera per avere un quantum computer in grado di eseguire Shor su scala crittografica.

Le prime reazioni della comunità Bitcoin

Nel mondo dei bitcoiner la notizia è arrivata come un campanello d’allarme, ma non come panico e un po’ di sano scetticismo.

Su X (ex Twitter) e nei forum si parla già di “quantum FUD” che accelera il dibattito su post-quantum cryptography (PQC). Molti ricordano che il rischio quantistico su ECDSA/secp256k1 è noto da anni, ma questi due paper (Google + Caltech) compressano il timeline: da “decenni” a “forse fine decennio”.

Le prime reazioni principali:

- Urgenza per il migration a PQC: Molti sviluppatori e influencer sottolineano che Bitcoin deve prepararsi a firme post-quantistiche (es. lattice-based o hash-based come XMSS/LMS). L’Ethereum Foundation è già attiva; Bitcoin potrebbe seguire con soft-fork o side-mechanisms.

- Focus sulle chiavi esposte: Il paper Google evidenzia che circa 6,7 milioni di BTC sono in indirizzi “vulnerabili” (P2PK, chiavi riutilizzate o esposte). Gli attacchi “at-rest” su wallet dormienti diventano più realistici anche con CRQC “lenti”.

- Skepticismo realistico: Non tutti gridano al lupo. Molti bitcoiner tecnici ricordano che servono ancora enormi progressi ingegneristici (scalabilità array di atomi, fidelità, decoerenza). “Non è domani, ma è più vicino di quanto pensassimo” è il tono dominante.

- Opportunità: Alcuni vedono un vantaggio per progetti già quantum-resistant o per servizi di “quantum-safe wallet”. C’è chi chiede che i wallet smettano di riutilizzare indirizzi e che gli exchange accelerino le migrazioni.

Un ricercatore di Caltech ha detto: “Ora è il momento di costruire le macchine”.

La comunità non fugge ne ignora il problema, ma sta prendendo nota: la ricerca di Caltech (e il companion di Google) non cambia Bitcoin oggi, ma alimenta il dibattito su tempi e modi per prepararsi al “Q-Day”.